UPDATE 犯罪科学の専門家で著述家のJonathan Zdziarski氏が、先ごろニューヨークで開催された「Hackers On Planet Earth(HOPE) X」カンファレンスでの講演に使用したスライド(PDFファイル)を公開した。スライドのタイトルは、「Identifying Backdoors, Attack Points, and Surveillance Mechanisms in iOS Devices」(「iOS」デバイスのバックドア、攻撃ポイント、監視メカニズムの特定)だ。

HOPEは1994年に始まったカンファレンスで、「世界で最もクリエイティブで多様性のあるハッカーイベントの1つ」を自称する。

Zdziarski氏は講演で、「すべてのiOSデバイス上で動いている、複数の明記されていない高価値のフォレンジックサービス」と「データ収集を容易にする、iOSの疑わしい設計上の欠落」について説明した。またフォレンジック手法を使って取得された、ユーザーの同意なしに「デバイスから取り出されてはならない」はずのデータの例をいくつか示した。

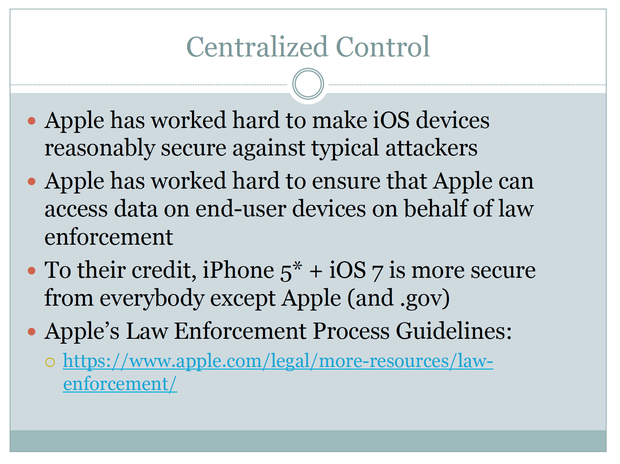

スライドによると、「iPhone」は一般的な攻撃に対しては「それなりに安全」であり、また「iPhone 5」と「iOS 7」は、Appleと政府を除くすべての攻撃に対してさらに安全だという。しかし、Appleは「法執行機関のために、エンドユーザーのデバイス上のデータに同社が確実にアクセスできるよう手段を講じている」とZdziarski氏は指摘し、そのことをはっきりと説明しているAppleの「法執行プロセスに関するガイドライン」へのリンクを示した。

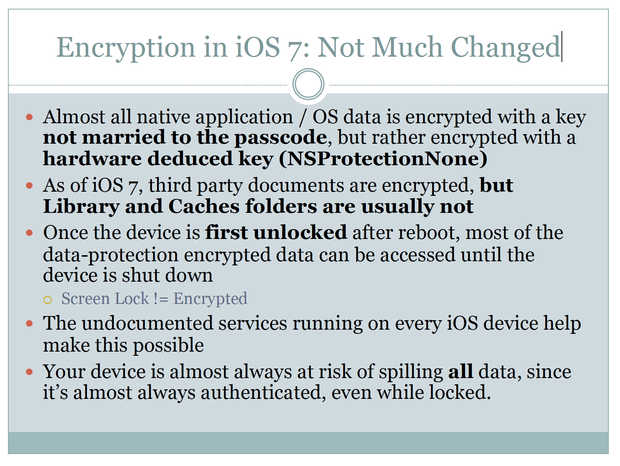

Zdziarski氏はまた、iPhoneの画面をロックするだけではデータは暗号化されないため、データを本当に暗号化するには、iPhoneをシャットダウンする(電源を落とす)しかないと指摘する。「デバイスはロック中でもほぼ常に認証された状態にあるため、ほぼ常にすべてのデータが漏えいする危険がある」という。そのようなことを可能にしているのが、すべてのiOSデバイス上で動いている、明記されていないサービスなのだと、Zdziarski氏は講演資料の中で述べている。

スライドによると、市販のフォレンジックツールはこれらの「バックドア」サービスを利用してデータの抽出を深い場所まで実行でき、法執行機関は通常の交通取り締まりや逮捕の際、デバイスがシャットダウンされ暗号化が有効になる前にデバイスのデータを取得できるという。Zdziarski氏はまた、連邦政府がいわゆる「立ち入り捜査」、別名「ジュースジャッキング」とも呼ばれるデータ取得方法(ドッキングステーションや、デバイス充電機能のついた目覚まし時計を使ってデータを抜き取る手法)に以前から関心を抱いていると指摘している。

Zdziarski氏が明らかにした、明記されないiOSサービス(「lockdownd」「pcapd」「mobile.file_relay」など)は、暗号化されたバックアップを迂回し、USB、Wi-Fi、そして「おそらくは携帯電話回線」からアクセスできるという。これらの明記されないサービス(およびサービスが収集するデータ)の最も疑わしい点は、いかなるApple製ソフトウェアにも参照されておらず、収集されるデータは個人的なもので(そのためデバッグ用とは考えにくい)、またRAWフォーマットで保存されるため、デバイスに復元することが不可能な(つまり、通信事業者にとっても、「Genius Bar」を訪れるユーザーにとっても役に立たない)ことだ。このようにZdziarski氏は、疑わしいサービスに対するもっともらしい説明を挙げては、そのほとんどに対して見事な反論を提示している。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

省エネだけではない

省エネだけではない

「程よく明るい」照明がオフィスにもたらす

業務生産性の向上への意外な効果

CES2024で示した未来

CES2024で示した未来

ものづくりの革新と社会課題の解決

ニコンが描く「人と機械が共創する社会」

ビジネスの推進には必須!

ビジネスの推進には必須!

ZDNET×マイクロソフトが贈る特別企画

今、必要な戦略的セキュリティとガバナンス

近い将来「キャッシュレスがベース」に--インフキュリオン社長らが語る「現金大国」に押し寄せる変化

近い将来「キャッシュレスがベース」に--インフキュリオン社長らが語る「現金大国」に押し寄せる変化

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「当たり前の作業を見直す」ことでパレット管理を効率化--TOTOとユーピーアールが物流2024年問題に挑む

「当たり前の作業を見直す」ことでパレット管理を効率化--TOTOとユーピーアールが物流2024年問題に挑む

ハウスコム田村社長に聞く--「ひと昔前よりはいい」ではだめ、風通しの良い職場が顧客満足度を高める

ハウスコム田村社長に聞く--「ひと昔前よりはいい」ではだめ、風通しの良い職場が顧客満足度を高める

「Twitch」ダン・クランシーCEOに聞く--演劇専攻やGoogle在籍で得たもの、VTuberの存在感や日本市場の展望

「Twitch」ダン・クランシーCEOに聞く--演劇専攻やGoogle在籍で得たもの、VTuberの存在感や日本市場の展望