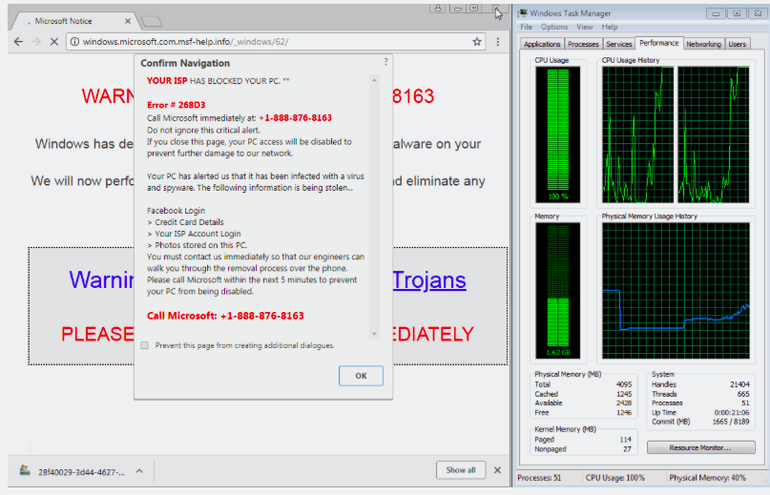

技術サポートをかたる詐欺師たちが、偽のサポートホットラインの電話番号が書かれた偽のセキュリティアラートで、ブラウザをフリーズさせる新たな手法を開発した。

このブラウザフリーズの最終的な目標は、多くの潜在的被害者にストレスを引き起こすことで、一部の人がアラートに書かれた偽のホットラインに電話してくれるのを期待している。

従来、技術サポート詐欺では、ユーザーが偽のセキュリティアラートページを閉じるのを防ぐため、ポップアンダーウィンドウやポップアップループなどのいかがわしい手法が用いられてきた。多くの場合、詐欺師たちは悪意ある広告を使って、ブラウザをフリーズさせる仕掛けを施したウェブページにブラウザユーザーを誘導する。

Malwarebytesの研究者らが発見した新手法は、「Windows」版「Google Chrome」の現行バージョン(64.0.3282.140)を標的にする。

この手法は、ブラウザに対してウェブから何千ものファイルを迅速にダウンロードするよう命令することで、瞬時にChromeを応答不能の状態にし、「X」ボタンをクリックしてタブやウィンドウを閉じる操作を実行できなくする。

MalwarebytesのJerome Segura氏によると、この手法で使われる、仕掛けの施されたページには、ウェブ上のファイルをブラウザに保存するウェブAPIを悪用するコードが含まれるという。

このコードは、「Blob」オブジェクトを0.5秒間隔でダウンロードするように設定されており、大量の同時ダウンロードを発生させる。これにより、ブラウザはフリーズし、CPUとメモリの使用量が急激に上昇する。

ブラウザをフリーズさせるこれらのページの多くが「malvertising」(悪意ある広告)経由でユーザーにリーチすることを考えると、この脅威に対抗する効果的な方法の1つは、広告ブロッカーを使用することだ、とSegura氏は主張する。

さらに、同氏によると、それらのページにアクセスしてしまったユーザーは、「Windowsタスクマネージャー」を開いて、問題のブラウザプロセスを強制的に終了することで、難を逃れられるという。

Chromeはユーザー数が非常に多く、悪意ある広告によって実行される無差別で大規模な攻撃に最適なので、標的になることが多い。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

無限に広がる可能性

無限に広がる可能性

すべての業務を革新する

NPUを搭載したレノボAIパソコンの実力

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する