2014年に検出された「Simplocker」は、モバイル端末やタブレットのユーザーファイルを暗号化できるランサムウェアの一種として初めて登録がなされた。しかし、今回、スマートフォンのPINロックを設定できる新種のランサムウェアが検出されたことで、モバイルランサムウェアが急速に進化し、より多くの被害者を罠にかけようとしている現状が明らかになった。

ESETの研究者によると、「Android/Lockerpin.A」として検出されたこの新種は、このようにロックを設定する「Android」ランサムウェアとして初めて明らかになった事例だという。ロックを設定されたら、データを失わずに端末のロックを解除するのが極めて困難になる。

残念なことに、Lockerpinは一層の進化を遂げており、被害者が工場出荷状態に戻して、端末に保存されたすべての情報とアプリを消去する道を選ばない限り、ルート特権や端末に既にインストールされたセキュリティソフトウェアなしに再び端末にアクセスする「効果的な手段」はない。

研究者は、「さらに、このランサムウェアはアンインストールを阻止するため、巧妙な手口でデバイス管理者権限を取得し保管する。われわれがAndroidのマルウェアでこのような攻撃的手法を確認したのは、今回が初めてだ」と話す。

このランサムウェアのトロイの木馬を含む悪質なアプリは「Porn Droid」と呼ばれ、アダルトビデオのストリーミングアプリとして偽装している。感染した端末の大部分は米国国内で検出されたが、感染は世界中で確認されている。

アプリのダウンロードとインストールが完了すると、このマルウェアは被害者に提示される偽の「Update Patch Installation」(アップデートパッチのインストール)ウィンドウを通して、管理者権限の取得を試みる。この罠に引っかかってクリックしてしまうと、被害者は下に隠されたウィンドウを通して、知らないうちにPorn Droidにデバイス管理者権限を譲渡してしまう。

ひとたびクリックしてしまったら、もう手遅れだ。マルウェアはその端末をロックして、ロック画面に新しいPINを設定する。ESETの研究者はテストにバイオメトリクスを含めなかったが、米ZDNetに対し、憶測はしたくないと述べた。

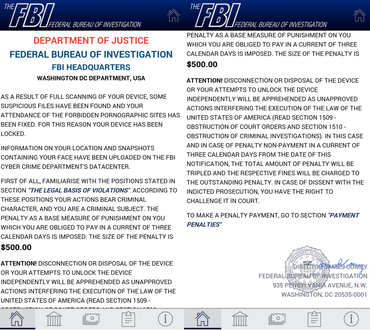

ひとたびモバイル端末に強固なロックが施されたら、ユーザーは違法ポルノとされるコンテンツを視聴するために500ドルを支払うよう要求される。

ユーザーにとって救いなのは、この悪質なアプリが「Google Play」ストアからはダウンロードできないことだ。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する