Microsoftは、自社ハイパーバイザー「Hyper-V」を利用する際に開発者が身を守るセキュリティ“バンカー”「Bunker-V」という研究プロジェクトを進めているようだ。

Virtualization.Infoに、Microsoftの研究者が取り組んでいるBunker-Vの詳細情報が掲載されている(Microsoftの研究者の1人に電子メールでコメントと説明を求めたが、まだ返事はない)。

Microsoftのコメントはないが、2010年6月初めに開催された第7回目の「Microsoft Research Networking Summit」で公開されたスライドのタイトル「Improving the Security of Commodity Hypervisors for Cloud Computing(クラウドコンピューティング向けのコモディティハイパーバイザーのセキュリティを改善する)」からかなりのことがわかる(スライドを作成したのは、Microsoftの研究者のほか、イリノイ大学アーバナ・シャンペーン校(UIUC)、ウィスコンシン大学の各メンバー)。

Virtualization.Info(Microsoftブロガー、Steven Bink氏の米国時間6月15日付けのツィート経由で知った)は、Bunker-Vプロジェクトの概要をうまくまとめている。

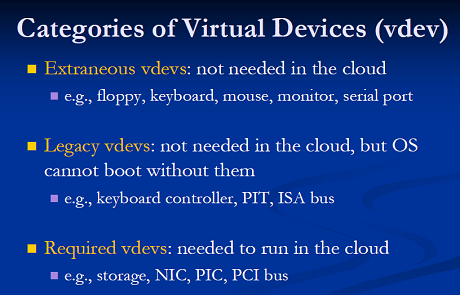

「Bunker-Vのアプローチから、クラウドにおけるゲストOS向けの不要な仮想デバイス(フロッピー、キーボード、マウス、画面、シリアルポートなど)の削除、レガシーの仮想デバイス(キーボードコントローラーやISAバスなど)の削除を意図したものであることが読み取れる」

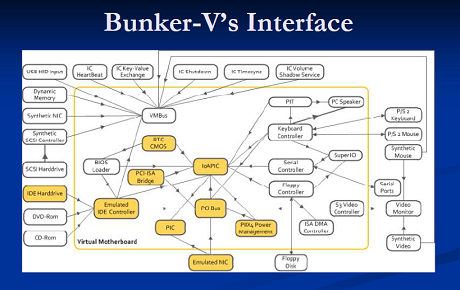

「残念ながら、最後に挙げたインターフェースカテゴリーはゲストを起動する必要がある。そこでMicrosoftは“錯覚的起動”とする新しいアプローチを提案する。これはOSを運用環境から分離し、別に起動するものだ」

Bunker-VはTrusted Computing Base(TCB)におけるリスクを削減し、クラウドコンピューティング向けハイパーバイザーのセキュリティを改善できる。「Xen」やHyper-Vなどの“コモディティハイパーバイザー”向けTCBは、「何千万行ものコード」で構成されており、外部からの物理的な攻撃だけでなく、ゲストの仮想マシン(VM)からの攻撃も受けやすいという。

Bunker-Vは、不要な仮想デバイスを削除してTCBとゲストVMとのインターフェースを最小化することで、攻撃を受けるリスクを減らすことにフォーカスしている。このアプローチにより、TCBを最大79%縮小しつつレガシーOSの性能を維持できる、とMicrosoftは述べている。

以下に、Bunker-Vのプレゼンテーションスライドから、仮想デバイスカテゴリとプロジェクトのアーキテクチャに関するスライドを紹介する。

Microsoft Researchのウェブサイトには、Bunker-Vに関する詳細情報はない。だが、「Bunker」という研究プロジェクトの情報がある。それによると、「Bunkerはネットワーク追跡システムで、強固なプライバシーを実現しつつ、ネットワーク追跡ソフトウェアの実装を簡素化する」とのことだ(ネットワーク追跡とは名前の通り、ネットワークトラフィックに関する情報やその他の関連情報を追跡する手法。開発中や実装後のアプリケーションのデバッグに利用される)。

Bunker-Vに関わっているMicrosoftの研究者、Stefan Saroiu氏とAlec Wolman氏は、Bunkerの資料(「ネットワーク追跡向けのプライバシー指向プラットフォーム」というタイトルで、2009年4月のUsenixの会議で発表された)を作成したチームにも名を連ねている。

現時点では、Microsoftがこのプロジェクトを研究レベルから商用レベルにするかどうか・するのならばいつか、などに関する情報はない。既存のHyper-Vにどのように統合するのかに関する情報もない。プロジェクトに関して、Microsoftから何らかの情報があればここで報告したい。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する