中国政府が関与するハッカー集団が最近の一連の攻撃において、2要素認証(2FA)をかいくぐっていたことを発見したと、セキュリティ研究者らが発表した。

一連の攻撃は、サイバーセキュリティ業界が「APT20」と名付けて追跡している集団によるものだと、オランダのサイバーセキュリティ企業Fox-ITは先週公開したレポートで述べた。この集団は中国政府の指示で活動しているとみられている。

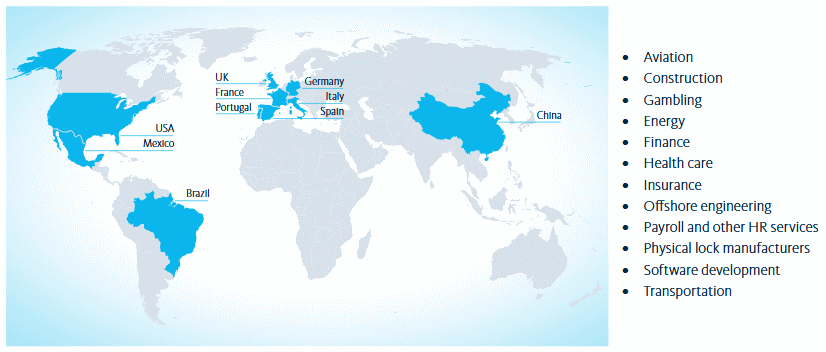

この集団の主な標的は、政府機関とマネージドサービスプロバイダー(MSP)だった。政府機関とMSPは、航空、医療、金融、保険、エネルギーのほか、賭博や物理的な錠といったニッチな分野にも取り組んでいた。

Fox-ITのレポートにより、この集団のこれまでの活動において不明だった部分が明らかになった。APT20は2011年からハッキング活動に従事しているが、2016~2017年に活動形態の変更があり、研究者らはその期間の同集団の活動を追跡できていなかった。

Fox-ITのレポートには、この集団の過去2年間の活動とその手段が記されている。

研究者らによると、ハッカーらは、標的のシステムに侵入するための最初の入口としてウェブサーバーを利用していた。企業や政府の大規模ネットワークでよく利用されているエンタープライズアプリケーションプラットフォームである「JBoss」に、特に狙いを定めていたという。

APT20は、脆弱性を利用してそれらのサーバーにアクセスし、ウェブシェルをインストールして、標的の内部システム全体に拡散させていた。

Fox-ITによると、内部への侵入を果たしたところでこの集団は、パスワードをダンプして管理者アカウントを探すことにより、最大限のアクセス権を取得していたという。最大の目的は、VPNの認証情報を取得することだった。それがあれば、標的のインフラのよりセキュリティの高い領域にアクセスするか、VPNアカウントをより安定したバックドアとして利用することができる。

Fox-ITは、この2年間のハッキング活動はかなり大掛かりであるように見えるにもかかわらず、「全般的に探知されることなく活動が続けられていた」と述べた。

それができたのは、独自のカスタムメイドのマルウェアをダウンロードする代わりに、ハッキングしたデバイスに既にインストールされていた合法的なツールを利用していたためだと、研究者らは説明した。マルウェアならば、システム内のセキュリティソフトウェアによって検出されていた可能性があった。

しかし、Fox-ITが調査した攻撃の中で、最も特筆すべき問題は別にあった。Fox-ITのアナリストによれば、ハッカーが2要素認証で保護されているVPNアカウントに接続していた痕跡が見つかったという。

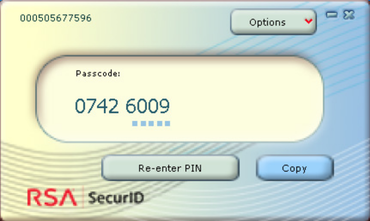

その手口は不明だが、Fox-ITの調査チームは仮説を持っている。Fox-ITは、APT20はハッキングしたシステムから「RSA SecurIDソフトウェアトークン」を盗んで、これを自分のコンピューターで使用し、有効なワンタイムパスワードを生成して2要素認証をかいくぐっていたのではないかと述べている。

通常であればこれは不可能だ。ソフトウェアトークンを使用するには、特定の物理的なデバイスを接続する必要があり、デバイスとソフトウェアトークンの両方があって初めて、有効な2要素認証のパスワードを生成することができる。そのデバイスが接続されていない状態でソフトウェアトークンを使用した場合、SecurIDのソフトウェアはエラーを返す。

Fox-ITの調査チームは、ハッカーがこの問題を回避するのに使用した可能性のある手法を、次のように説明している。

生成されるソフトウェアトークンは特定のシステムでしか使用できない仕組みだが、トークンを生成する際に使用されるシステム固有の値は、被害者のシステムにアクセスできれば容易に手に入る。

しかし実際には、攻撃者は被害を受けたシステムの固有の値は必要としない。これは、この値がチェックされるのはSecurIDのトークンシードをインポートするときだけで、実際に使われる2要素認証のトークンを生成するためには必要ないためだ。つまり、ソフトウェアにパッチを当てて、インポートされたトークンシードがそのシステム用に生成されたものかをチェックする部分を修正してしまえば、システム固有の値を盗む必要はなくなる。

これは、RSA SecurIDソフトウェアトークンを盗み、1つの命令を修正するだけで、有効なトークンを生成でき、2要素認証をかいくぐれることを意味している。

Fox-ITは、同社がAPT20の攻撃を調査できたのは、ハッキングを受けた企業から、調査と対応の支援を依頼されたためだと述べている。

攻撃の詳細は、「Operation Wocao」と題したレポートで説明されている。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する