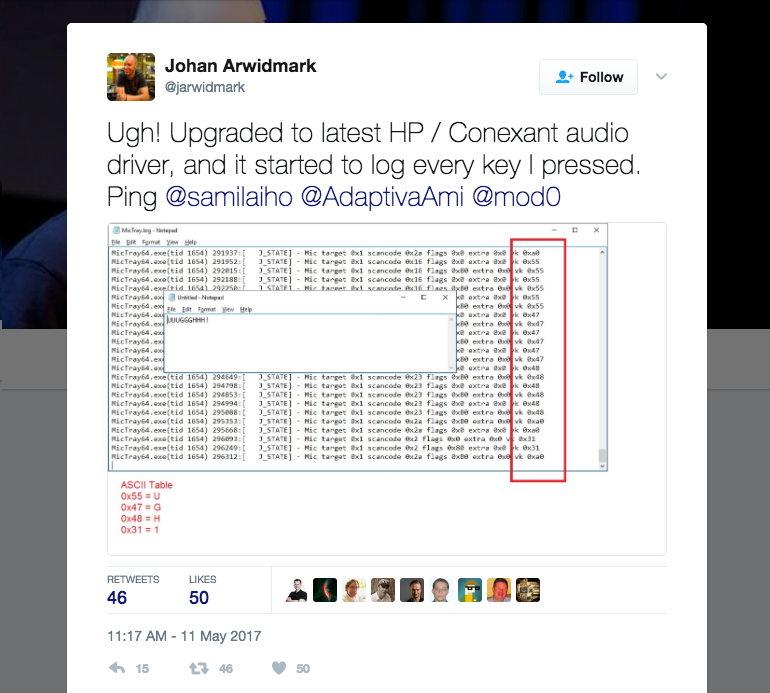

セキュリティ研究者によると、HPの複数のノートPCにインストールされたオーディオドライバにキーロガーのような機能が含まれており、コンピュータへのキー入力を全てログファイルに記録しているという。

スイスのセキュリティ企業Modzeroが現地時間5月11日に掲載したセキュリティアドバイザリによると、そのキーロガー活動はConexant製のHDオーディオドライバパッケージ(バージョン1.0.0.46以前)で発見されたという。このドライバは、HPの多数のビジネスおよびエンタープライズ向けノートPCモデルに搭載されている。

影響を受けるコンピュータ上のユーザーのファイルにローカルアクセスできる人間なら誰でも、パスワードや訪問したウェブアドレス、プライベートメッセージ、そのほかの機密情報にアクセスできる可能性がある。

HPでは、キーロガーとキー入力が記録されているログファイルを削除するセキュリティパッチを提供している。

同社の広報担当者によれば、「ユーザーの安全性とプライバシーを守るために全力で取り組んでおり、HP製品の一部にキーロガーの問題があることを認識している。これにより、HPがユーザーのデータにアクセスすることはない」

HPのバイスプレジデントであるMike Nash氏は米CNETの取材に対し、影響を受ける2016年以降の新モデルについては、Windowsアップデートおよび同社ホームページで修正版を提供しており、2015年モデルには米国時間5月12日にセキュリティパッチを配布すると述べた。同氏はさらに、キーロガーのような機能は誤ってドライバのコードに追加されたもので、意図的にエンドユーザーのデバイスに提供されたわけではない、と続けた。

Nash氏によると、影響を受けるモデル数やユーザー数は不明であるが、一部の個人向けノートPCにも影響が及ぶことを認めた。

また、Conexantドライバを搭載し、影響を受ける個人向けモデルはごくわずかであるという。

プリインストールされたこのオーディオドライバは、「Windows」のシステムフォルダ内にドライバをインストールする。このドライバは、ユーザーがログインするたびに起動するように設定されている。Modzeroはこのアプリケーションについて、「マイクのミュート/ミュート解除キー/ホットキーなどの機能を認識して反応するために、ユーザーの全てのキー入力」を監視するようになっており、これはホットキーが押されたかどうかを確認するには雑な方法だと説明した。

その後、そのアプリケーションは全てのキー入力を非暗号化ログファイルに記録する。このログファイルはユーザーのホームディレクトリに保存されており、ユーザーがログインするたびに上書きされる。

ログファイルが存在しない場合でも、そのドライバのAPIを利用することで、マルウェアが「ユーザーのキー入力をキャプチャして、機密データをこっそり取得」できる可能性がある、とModzeroは述べている。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する