実際にスマートフォンからのデータ抽出を実演してもらった。まずはUFEDの電源を入れて画面から抽出元を選ぶ。携帯端末、SIMカード、メモリカードなどから選択する。次にUFEDの本体左にスマートフォンをケーブルで接続。すると画面には自動で接続された端末の情報が表示される。

キャリア販売のスマートフォンであれば、そのキャリア名もきちんと表示される。その次にはどのような解析を行うかを選択する。そして抜き出し先のメディアを選択し、あとは作業が終わるのを待てばよい。

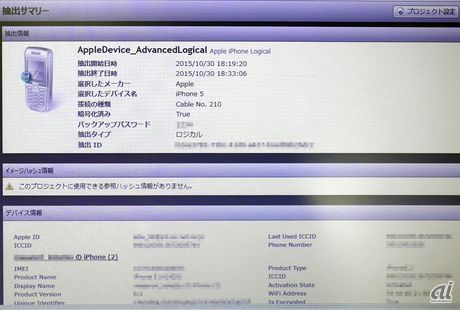

解析時間はデータの種類と量、そして端末のパスワードロックの有無などさまざまな条件で大きく変わる。解析が終わりUSBメモリをPCに差し込めば、あとはデータが種類別にフォルダに入れられて保存されていることがわかる。

フォルダを見ると住所録や写真、メッセージなどはもちろん、ソーシャルサービスのタイムラインなども抜き出せる。

解析内容を見ると、端末の細かい情報なども解析されている。例えばiPhoneの場合はApple IDやバックアップパスワードもわかる。また抜き出されるデータの中には、ブラウザのキャッシュも含まれる。そのため犯人が残したスマートフォン内に特定の場所の画像が残っていれば、犯行現場の情報をブラウザで検索していたかもしれないということもわかるわけだ。

UFEDは、遺留品の携帯電話端末からデータを提供するのが役割だ。抜き出したデータを解析して犯人逮捕に結びつけることは、関連機関の腕にかかっているのである。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

プライバシーを守って空間を変える

プライバシーを守って空間を変える

ドコモビジネス×海外発スタートアップ

共創で生まれた“使える”人流解析とは

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する