Facebookは米国時間7月8日、「Lecpetex」と呼ばれるボットネットを撃退した経緯を詳しく説明する記事を投稿した。

Facebookによる説明では、同社がどのようにしてLecpetexを見つけ出したのかという点に焦点が当てられている(Lecpetexという名前はMicrosoft Malware Protection Centerが後に名付けたものだ)。Facebookはギリシャ警察当局の支援を受け、ソーシャルスパムの拡散につながるコンピュータの感染阻止を目指した。Lecpetexは耐性が強く、自身の企てを阻止するような分析活動などの行為に対応するよう設計されていた。

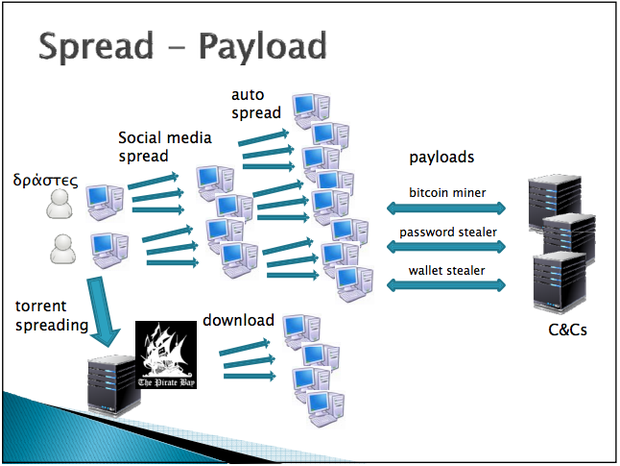

さらに、Lecpetexの作成者は頻繁にコードを変更し、これにより2013年12月から2014年6月にかけて20回以上にわたりスパムの大量配信が実行された。このボットネットで利用された手法はそれほど複雑ではなく、昔からあるソーシャルエンジニアリングの手口だった。すなわち、ボットネットが添付ファイルを送信し、ユーザーがそのファイルを開くとコンピュータが感染するという仕組みだ。

Facebookによれば、同社はウイルス対策ソフトウェアが機能しないことを理由に対策を開始し、その後Lecpetexから情報を抽出するツールを開発したという。さらに7月3日には、ギリシャ警察がLecpetexの作成者たちを逮捕した。

一連の経過は次のとおりだ。

- 2013年12月--ギリシャから送信されるメッセージの急増が初めて自動検出される

- 2014年4月10~17日--C2(コマンドアンドコントロール)、配信用アカウント、テスト用アカウント、収益化アカウントなどの技術インフラに対する組織的な攻撃が行われる

- 2014年4月30日--ギリシャ警察に照会する

- 2014年5月--ボットネット作成者らがFacebook宛てのメッセージを指揮管理ページ上およびマルウェア内に残し、使い捨てメールのサイトおよびPastebinに移行して指揮管理を続ける

- 2014年5~6月--Facebookが、ボットネットの活動を阻止するために、ターゲットを絞ったバックエンド対策を追加する

- 2014年6月--ボットネット作成者らがメール大量配信機能をマルウェアに追加する(おそらくFacebook経由でのスパム配信が難しくなったため)

- 2014年7月3日--主要な作成者とみられる複数の人物をギリシャ警察が逮捕した

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

プライバシーを守って空間を変える

プライバシーを守って空間を変える

ドコモビジネス×海外発スタートアップ

共創で生まれた“使える”人流解析とは

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する