「Android」搭載スマートフォンを狙う新たなトロイの木馬が出現した。「Adobe Flash Player」のセキュリティアップデートを装うこのマルウェアにだまされ、ダウンロードしてしまうと、悪意を持ったソフトウェアをさらに呼び込むことになる。

このマルウェアは詰まるところ、ユーザーのアクティビティを監視してデータを盗み出したり、ユーザーの操作を模倣することで、不正にインストールしたアドウェアから収入を得たり、さまざまなマルウェア(ランサムウェアの可能性もある)を追加でインストールできるようにするためのものだ。

セキュリティ企業ESETの研究者らによって発見されたこのトロイの木馬型マルウェアは、Googleのモバイル機器向けOSであるAndroidの全バージョンを標的としており、ユーザーをだまし、追加のマルウェアをダウンロードするために必要となる権限を得ようとする。

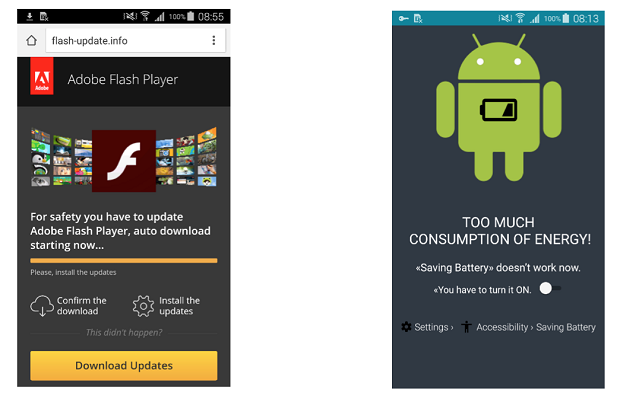

ソーシャルメディアや、悪人の手に落ちたウェブサイト(たいていの場合はアダルトサイトの類い)を通じて拡散されている、「Android/TrojanDownloader.Agent.JI」と呼ばれるこのマルウェアは、Flash Playerのセキュリティアップデートの画面を模倣し、サイバー攻撃からデバイスを保護するためにパッチをダウンロードするようユーザーに求める。

だまされてダウンロードに同意すると、このマルウェアは、ユーザーのデバイスが過剰に電力を消費しているため、新たな「Saving Battery」(節電)モードを有効化する必要があるという内容の画面をポップアップ表示する。

この画面は、従来の節電オプションは機能しなくなったという偽の内容を表示し、ユーザーがこの新しい節電モードを有効化するまで現れ続ける。

ユーザーが新モードを有効化すると、Androidの「Accessibility」(アクセシビリティ)メニューが開き、アクセシビリティ機能を提供する本物のサービスの一覧とともに、マルウェアによって新たに作成されたSaving Batteryという機能が表示される。

この新機能は、ユーザー操作の監視や、コンテンツの取得、「Explore by Touch」の有効化を許可するよう求めてくる。これらの権限はすべて、サイバー攻撃者が(追加のマルウェアをダウンロードするために必要となる)ユーザーのクリック操作の模倣や、画面上のあらゆるコンテンツやウィジェットの選択を可能にするうえで必要となるものだ。

Saving Batteryサービスがいったん有効化されると、偽のFlash Playerは終了した素振りを見せるものの、バックグラウンドでC&Cサーバに接続し、侵入に成功したデバイスに関する情報をサイバー攻撃者に送信する。

また、C&Cサーバとの接続が完了した時点で、同サーバは該当デバイスに向け、アドウェアやスパイウェア、ランサムウェアといった、悪意を持ったさまざまなアプリを追加で送信する。これら新たなマルウェアのインストール時には、ユーザーが途中で処理を中止しないよう、該当デバイス上に、クローズ機能を持たない偽のロック画面を表示する。

画面上での行動をユーザーに悟られないようにすることで、このマルウェアは権限を悪用してユーザーのクリックを模倣し、ユーザーの目に映らないところで悪意のあるソフトウェアを追加でダウンロードできるようになっている。マルウェアの動作が完了した時点でロック画面は消え、ユーザーはデバイスを使用し続けられるようになるが、その時点で該当デバイスはハッカーによって監視されている状態になる。

Android/TrojanDownloader.Agent.JIの解析を主導したESETのマルウェア研究者であるLukáš Štefanko氏は、「われわれが調査した事例において、このトロイの木馬は、銀行口座からお金を盗み出すための他のトロイの木馬をダウンロードする目的で作り出されたものだった。とは言うものの、ユーザーのもとにスパイウェアやランサムウェアを送り込めるようにするには、コードを少し変更するだけで済む」と述べている。

Androidユーザーがこの脅威から身を守る最善の方法は必然的に、信頼できるウェブサイトにのみアクセスし、閲覧対象に注意を払うというものになる。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

無限に広がる可能性

無限に広がる可能性

すべての業務を革新する

NPUを搭載したレノボAIパソコンの実力

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する