チェック・ポイントはマイナポータルや国税庁を装う巧妙なフィッシングメールを確認。年末に向けた繁忙期や、注意散漫になりがちな長期休暇期間を狙う手口に要注意

包括的なサイバーセキュリティソリューションプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(以下、チェック・ポイント)は、政府が運営するマイナンバーカード取得者向けのオンラインサービス「マイナポータル」や国税庁を装う、最新のフィッシングメール事例を確認しました。また、クリスマスや年末年始商戦のさなか、通販サイトAmazonなどを装うフィッシングメールにも注意が必要です。

年末に向け、増えるフィッシングメール

年末年始など長期休暇とその前後の時期には、悪意あるメールやSMSなどの増加が予想されます。長期休暇中はセキュリティ担当者やIT担当者の不在から、インシデントが発生した場合に対応が遅れる可能性があります。また休暇中はメールをこまめに確認できず、休暇前後は多忙さやメール処理数の多さが重なって注意力が散漫になるため、サイバー攻撃者にとっては攻撃を仕掛ける格好の時期と言えます。

チェック・ポイント脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)によると、国内では過去6か月間に、1組織あたり週平均で941回の攻撃を受けており、また悪意のあるファイルの99%は、Eメール経由で送られてきていることが明らかになっています。メールがビジネスおよび一般的なコミュニケーションツールとして浸透している日本において、フィッシングメールに常に警戒することは非常に重要です。

特に以下にご紹介する事例では、年末に向け処理すべき事務作業なども増える中で、新たな制度や還付金、納税に関する案内を装い一般の消費者心理につけ込むものが多く見られ、細心の注意が必要です。

最新フィッシングメール事例

チェック・ポイントが直近で確認したフィッシングメールの4つの事例をご紹介します。いずれも精巧な日本語で作成されていることが大きな特徴といえます。

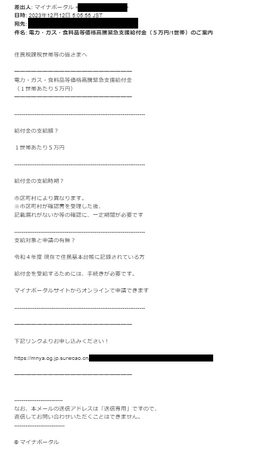

1. マイナンバーカードの専用ポータルサイト「マイナポータル」を装う例

[画像1: リンク ]

マイナポータルを装ったフィッシングはデジタル庁も注意喚起< リンク > していますが、このような実際に存在する還付金制度などを謳った案内は見分けがつきにくく、特に注意が必要です。攻撃者の目的は、メールアドレスやパスワード、電話番号といった個人情報などの窃取が想定されます。パスワードなどは使い回すユーザーも多いことから、流出すると被害が拡大する恐れがあり、重要な資産といえます。

[画像2: リンク ]

[画像3: リンク ]

[画像4: リンク ]

2. ETC利用照会を装うメール

[画像5: リンク ]

利用者に対し、ETCクレジットカードの利用状況を確認するサイトの期限切れを通知する連絡を装ったフィッシングメールをチェック・ポイントは確認しています。

このフィッシングメールでは、宛先となっているメールアドレスと、そのアドレス所有者の氏名・生年月日を紐付けて把握することを目的としています。また、Webサイトの作りによってはそれ以外の情報を端末から抜き取るなど、端末に対してアクションを行う可能性もあり得ます。

3. 国税庁を装うメール

[画像6: リンク ]

[画像7: リンク ]

[画像8: リンク ]

[画像9: リンク ]

この例では新規登録の他、「利用者識別番号や暗証番号が分からない場合」など入力へ向かう対象者を増やすことに工夫もしています。

年末は納税が強く意識される時期になりますが、このような時期の国税庁を装ったメールにも注意が必要です。マルウェアなどを使わずに、人の心理や、行動の隙をつき重要な情報を盗み出す攻撃を「ソーシャルエンジニアリング攻撃」といいます。この事例でも件名に「最終通知」や「税金の滞納」など不安を誘う表現を使用することで、人の心理につけ込むことを狙っています。

全体的に非常に精巧な日本語で作成されていますが、しっかりと見ると文章が途切れていたり、違和感のある箇所に句読点があるなどの特徴があります。このような文法的なエラーからフィッシングメールを見抜くことも非常に重要です。

4. Amazonを装うメール

[画像10: リンク ]

クリスマス、そして年末年始商戦のさなか、オンラインショッピングサイトへのなりすましにも要注意です。CPRが四半期ごとに発表しているブランドフィッシングレポートでは、なりすましに多く利用されたブランドをランキング形式で発表していますが、Amazonは常に上位にランクインしています。

直近確認されたメールは、心当たりのない注文の指摘を装い、Amazonとは無関係の悪質なリンクのクリックを促します。また、アカウントの凍結という緊急性のある文言を使い、「お届け先」に自分とは無関係な人物の名前や住所を入れることで、受信者の不安を煽っています。

クレジットカード情報の抜き取りなどを目的にしている場合が多いため、添付されたリンクはクリックせず、確認する場合は確実に安全な正規サイトから行うなどの慎重な行動が必要です。

チェック・ポイント・ソフトウェア・テクノロジーズ株式会社 グローステクノロジーセキュリティセールス 中川 孝則は次のように述べています。

「年末年始など人々が長期休暇を取る時期は、一般的にフィッシングメールが多く出回ることが予想されます。特に、最近ではOpen AI社のChatGPTなどのような生成AIの登場により、フィッシングメールの巧妙さは格段に上がってしまったといえます。過去には、あからさまに自動翻訳を活用したとわかるような不自然な文章からフィッシングメールを見抜くことができましたが、それは非常に難しくなっています。

また、フィッシングにおいて、攻撃者は信頼できる企業やブランドの公式ウェブサイトを精巧に模倣し、類似したドメイン名やURL、Webページデザインを使用します。最近では攻撃者が仕掛けたURLへ誘導されるQRコードが組み込まれている場合もあります。偽サイトにアクセスした後に見抜くことは非常に困難なため、いつも利用しているサービスへアクセスする際は、メールに記載されたリンクからではなく、確実に安全なウェブサイトに直接アクセスしましょう。また、即座の対応を求めるような文言も、フィッシングメールのよくある特徴といえます。上記の例のように『直ちに対応ください』というような文章には要注意です」

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud に保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: リンク

X(旧Twitter): リンク

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(リンク)は、世界各国の政府機関や企業など、あらゆる組織に対応するサイバーセキュリティソリューションを提供するリーディングカンパニーです。Check Point Infinityの各ソリューションはマルウェアやランサムウェアを含むあらゆる脅威に対して業界トップクラスの捕捉率を誇り、第5世代のサイバー攻撃から企業や公共団体を守ります。Infinityは、企業環境に妥協のないセキュリティを提供し脅威防御を実現する4つの柱で構成されています。リモートユーザー向けのCheck Point Harmony、クラウドを自動的に保護するCheck Point CloudGuard、ネットワーク境界を保護するCheck Point Quantum、そして防止優先のセキュリティオペレーションスイート、Check Point Horizonです。チェック・ポイントは10万を超えるあらゆる規模の組織を守っています。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(リンク)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: リンク

・Check Point Research Blog: リンク

・YouTube: リンク

・LinkedIn: リンク

・X(旧Twitter):リンク

・Facebook: リンク

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

プレスリリース提供:PR TIMES リンク

御社のプレスリリース・イベント情報を登録するには、ZDNet Japan企業情報センターサービスへのお申し込みをいただく必要がございます。詳しくは以下のページをご覧ください。