サイバーセキュリティ企業のCheck Point Software Technologiesは、Androidデバイスに不正なデータを読み込ませる手法として、外部ストレージ経由で実行される「Man-in-the-Disk」攻撃の可能性を警告した。Googleの示したガイドラインに従わず、不適切な方法で外部ストレージにアクセスするAndroidアプリが悪用される。

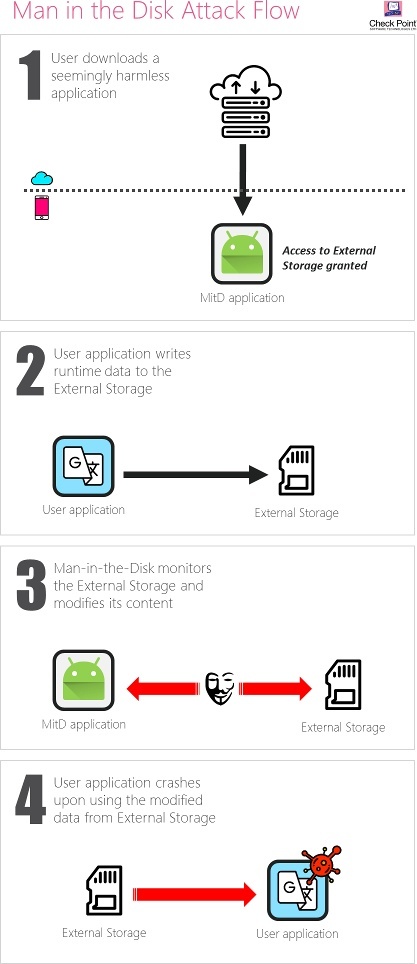

Man-in-the-Diskは、SDメモリカードといった外部ストレージの利用可能なAndroid OS搭載スマートフォンやタブレットが対象となるサイバー攻撃手法。SDメモリなどに保存されているデータを許可なく書き換えることで、狙ったアプリに不正なデータを読み込ませられるという。

Android OSには、内部ストレージと外部ストレージの2種類が用意されている。内部ストレージは、各アプリが個別に使う領域で、サンドボックスにより分離されるなどのセキュリティ対策が施されている。一方の外部ストレージは、アプリがほかのアプリとデータをやり取りしたり、PCとデータ交換したりする際に利用される。サンドボックスなどの保護機構は設けられておらず、セキュリティ確保のためには各アプリがGoogleのガイドラインを守って使わなければならない。

セキュリティがアプリ任せであるため、ガイドラインに反した外部ストレージの使い方をするアプリも存在する。そうしたアプリは、外部ストレージへ一時保存したデータが改変されても、疑うことなくそのまま読み込む。その結果、意図しない動きを実行させられたり、別の不正アプリインストールに利用されたりする。

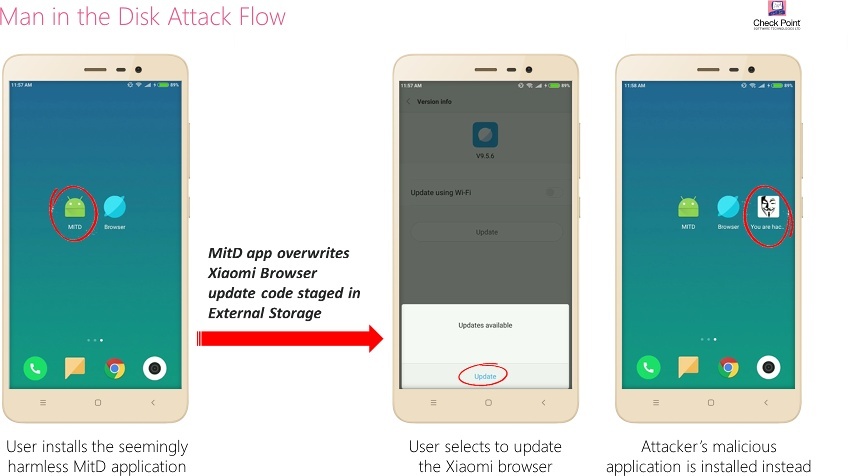

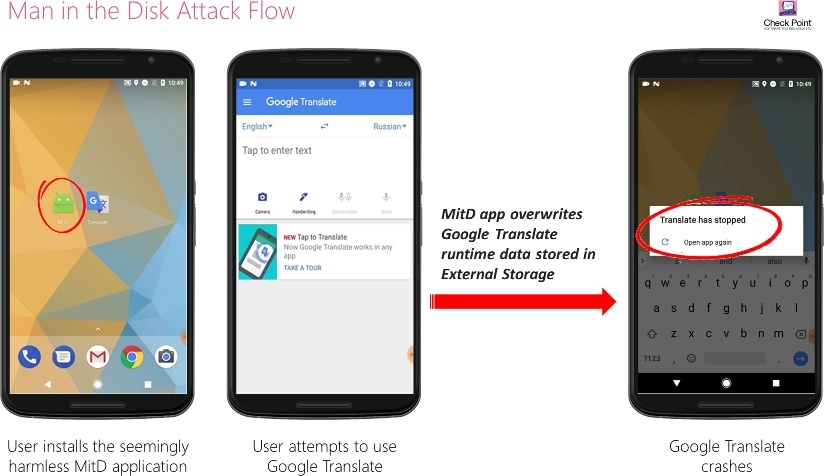

Check Pointがいくつかのアプリを調べたところ、Google製アプリにもガイドラインに違反しているものが見つかった。たとえば、「Google翻訳」「Yandex.Translate」「Google音声入力」は、外部ストレージからのデータ読み込み時にデータの真正性を確認しないため、不正に書き換えられてもそのままデータを受け付ける。「Xiaomi Browser」は、アップデート用コードを外部ストレージに一時保存するのだが、このコードがすり替えられると攻撃用コードを実行してしまう。

Man-in-the-Diskに悪用されるアプリは、ほかにも多数あると考えられる。しかも、Android OSに保護機能がないため、ユーザーによる対策は難しい。「Google Play」以外のアプリストアを利用しない、という対応は有効だが、それも完璧ではない。

なお、Googleは各アプリのMan-in-the-Disk攻撃対策を完了させたという。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

プライバシーを守って空間を変える

プライバシーを守って空間を変える

ドコモビジネス×海外発スタートアップ

共創で生まれた“使える”人流解析とは

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する