ウイルス対策テストを手がけるドイツのAV-TEST Instituteは、CPUに存在する「Meltdown」および「Spectre」脆弱性を悪用しようとするマルウェアの先駆けと見られるサンプル139個を発見した。

「これまでのところ、AV-TESTは先ごろ報告のあったCPUの脆弱性『CVE-2017-5715』『CVE-2017-5753』『CVE-2017-5754』に関連すると思われる139個のサンプルを発見した」と同社はTwitterで投稿した。

Googleの「Chromium」プロジェクトの開発者らは、JavaScriptおよびWebAssemblyをサポートするブラウザがウェブサイトから送られた外部コードを実行する際に、攻撃の影響を受ける可能性を指摘している。

AV-TESTはSecurityWeekの取材に対し、ウェブブラウザに対する最初のJavaScriptによる概念実証(PoC)攻撃を発見したと述べた。マルウェアサンプルの大半はオンラインで公開されたPoCに基づいている。

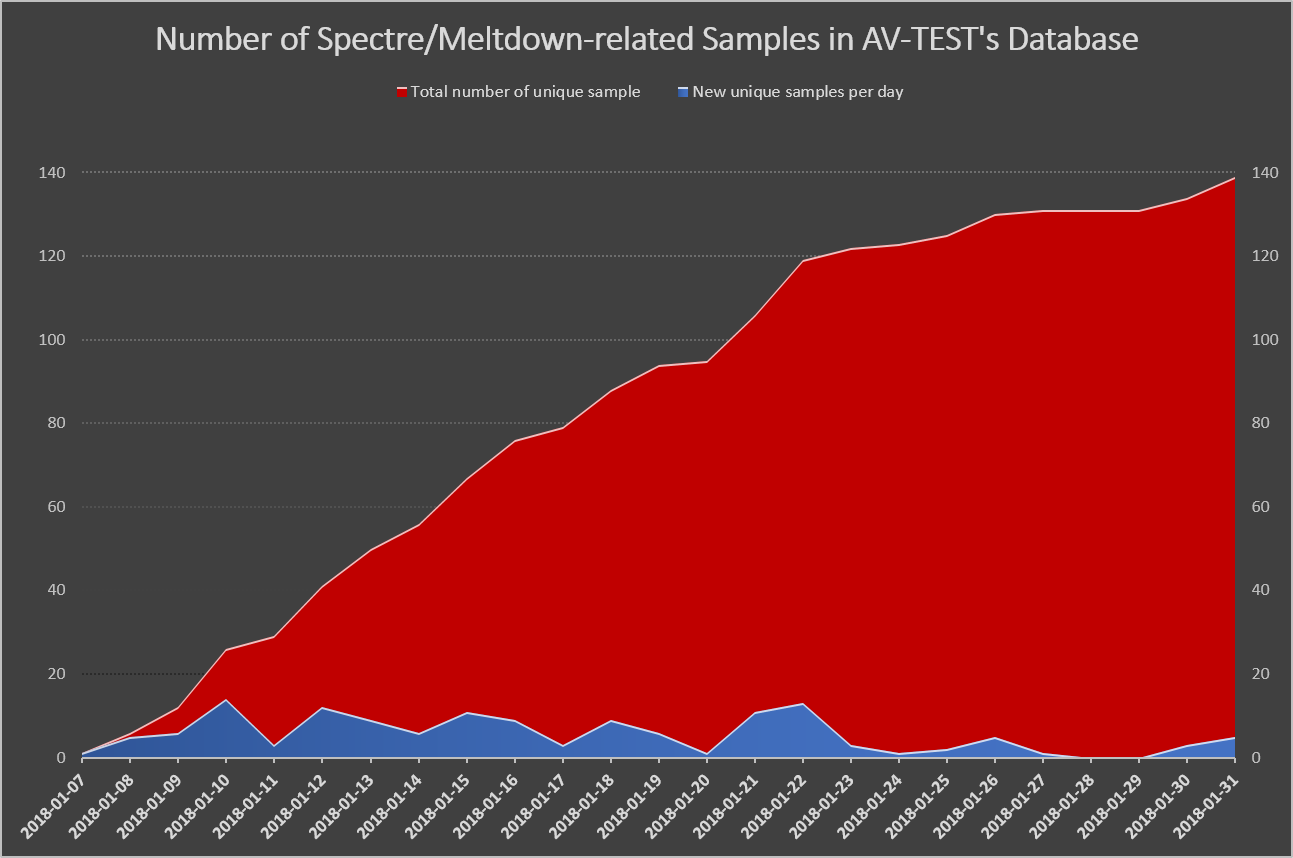

米国時間1月7日にAV-TESTが最初のサンプルを確認して以来、同社が収集したサンプルの数は着実に増加してきた。1月21日にはサンプル数が100個を超え、1月31日には139個に上った。

アップデートによる修正が進められている3種類の脆弱性のうち、Variant 1(Spectre)およびVariant 3(Meltdown)に対する既存の回避策はうまくいっている。ブラウザに対するJavaScript攻撃の脅威はVariant 1に起因するものだ。

AV-TESTの最高経営責任者(CEO)Andreas Marx氏は米ZDNetの取材に対して、139個の各サンプルは3種類の攻撃のうち1つのみを使用していると語った。しかし、ファイルには「問題のあるプログラムコード」が含まれているため、すべてが脆弱性の悪用に成功しているかどうかは確認できていないという。

「影響を受けるコンピュータやシステムの数が極端に多いことと、SpectreおよびMeltdownの『修正』が複雑であることを考えると、マルウェアの作成者は、コンピュータ、中でもブラウザから情報を引き出す最適な方法を探しているに違いない」(Marx氏)

だが今のところ、おそらくサイバー犯罪者らは、ランサムウェアや仮想通貨マイニングプログラムを作るツールを使う方が簡単で利益も得やすいと判断しているのだろう。

Marx氏は、Spectreを悪用する攻撃が起きた場合のリスクを緩和する助言として、次のように述べた。「1時間以上PCを使わないのであれば、電源を落とすことだ。ランチや休憩に行くときは、ブラウザを閉じること。そうすることで、攻撃に遭う可能性を減らすことができるはずだ」

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

無限に広がる可能性

無限に広がる可能性

すべての業務を革新する

NPUを搭載したレノボAIパソコンの実力

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する