Macにマルウェアを感染させる新しい方法を、セキュリティ研究者が発見した。このマルウェアは実質的に検出不能で「削除することができない」という。

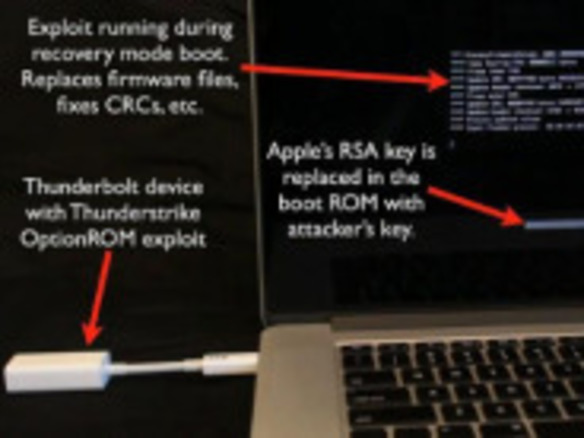

「Thunderstrike」と名付けられたこの攻撃は、「Thunderbolt」ポートを介してシステムのブートROMに悪意のあるコードをインストールするというものだ。

キヤノンのデジタル一眼レフカメラ向けオープンソースプログラミング環境である「Magic Lantern」の開発者であり、ヘッジファンドのTwo Sigma Investmentsで働くTrammell Hudson氏は、会社からApple製のノートブックにおけるセキュリティを調査してほしいと頼まれたことがきっかけで今回の脆弱性を発見した。

Hudson氏は最初に、Apple製ノートブックの本体を分解して、マザーボードにハンダ付けされているチップにアクセスすることで、ブートROMの改ざんが可能であるという事実を発見した。同氏はその後、システムのThunderboltポートを介して攻撃を仕掛けられるよう、この技法を洗練させた。

Hudson氏は自身のウェブサイトで「Thunderboltポートを使えば、システムのブート時にコードを実行させることが可能だと分かった。ThunderboltによってPCIeバスが外界に開放されるとともに、EFIファームウェアがブート時に接続中のデバイスに対して実行するべきオプションROMの有無を照会するようになっている」と記している。

Hudson氏は、同社製のギガビットEthernetアダプタ「Apple Thunderbolt」に手を加え、この攻撃が可能であることを実証した。

同氏は「これは『OS X』のファームウェアに対する初のブートキットであるため、今のところそれを検出するものは存在しない。このブートキットによって、システムの起動時に実行される最初の命令からシステムが支配されるようになるため、ハードディスクの暗号化キーを含むキーストロークの記録や、OS Xカーネルへのバックドアの設置、ファームウェアパスワードのバイパスが可能になる」と述べている。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

CES2024で示した未来

CES2024で示した未来

ものづくりの革新と社会課題の解決

ニコンが描く「人と機械が共創する社会」

ビジネスの推進には必須!

ビジネスの推進には必須!

ZDNET×マイクロソフトが贈る特別企画

今、必要な戦略的セキュリティとガバナンス

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「当たり前の作業を見直す」ことでパレット管理を効率化--TOTOとユーピーアールが物流2024年問題に挑む

「当たり前の作業を見直す」ことでパレット管理を効率化--TOTOとユーピーアールが物流2024年問題に挑む

ハウスコム田村社長に聞く--「ひと昔前よりはいい」ではだめ、風通しの良い職場が顧客満足度を高める

ハウスコム田村社長に聞く--「ひと昔前よりはいい」ではだめ、風通しの良い職場が顧客満足度を高める

「Twitch」ダン・クランシーCEOに聞く--演劇専攻やGoogle在籍で得たもの、VTuberの存在感や日本市場の展望

「Twitch」ダン・クランシーCEOに聞く--演劇専攻やGoogle在籍で得たもの、VTuberの存在感や日本市場の展望

Meta詐欺広告「激減を確認」「やればできることの証左」--対策に動いた自民党、小林議員に聞く

Meta詐欺広告「激減を確認」「やればできることの証左」--対策に動いた自民党、小林議員に聞く

3年目を迎えた三菱地所のCVC「BRICKS FUND TOKYO」--2%を見つけ出す投資戦略とは

3年目を迎えた三菱地所のCVC「BRICKS FUND TOKYO」--2%を見つけ出す投資戦略とは

OKIが両立する生成AIの積極活用とセキュリティリスク対策

OKIが両立する生成AIの積極活用とセキュリティリスク対策

中堅・中小企業のDXを阻む予算よりも深刻な課題とは--経産省が支援へ

中堅・中小企業のDXを阻む予算よりも深刻な課題とは--経産省が支援へ

天王洲をスタートアップが集う実験島に--寺田倉庫がビジネスイノベーションプロジェクトを行う狙い

天王洲をスタートアップが集う実験島に--寺田倉庫がビジネスイノベーションプロジェクトを行う狙い

Uber Eatsで処方薬を配達、安全性は大丈夫?--Uber Eatsとメドレーに聞く

Uber Eatsで処方薬を配達、安全性は大丈夫?--Uber Eatsとメドレーに聞く