1年以上前から、ロシアで偽の銀行やGPS、ポルノアプリに起因する大規模な銀行窃盗が発生している。

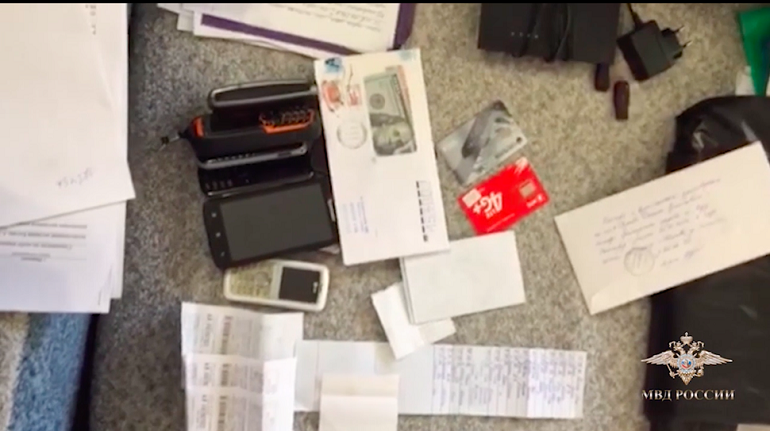

ロシア当局関係者は現地時間5月22日、世界中で銀行強盗を企んでいたハッカーグループに対する一連の手入れが成功を収めたことを明らかにした。ロシア内務省によると、使用するマルウェアにちなんで「Cron」と名付けられたこのグループは、ロシアで100万台以上の「Android」スマートフォンを感染させ、5000万ロシアルーブル(約89万2000ドル)以上を銀行顧客から盗んだという。

ロシアのサイバーセキュリティ企業Group-IBによると、このグループは、AndroidベースのマルウェアであるCronを使って標的のスマートフォンを乗っ取った後、被害者が利用する銀行にテキストメッセージを送信し、被害者1人当たり平均約140ドルを送金するよう依頼していたという。その後、このウイルスは感染したスマートフォン上で、銀行から送信される通知を全て非表示にする。

研究者によると、Cronは現在までに、ハッカーたちが所有する6000の銀行口座に預金を行ったという。Cronはテキストメッセージや偽アプリに含まれる悪意あるリンクを通して、トロイの木馬として拡散した。平均で1日当たり3500人の被害者が「Navitel」や「Avito」「Pornhub」といったアプリの偽バージョンをダウンロードしている、とGroup-IBは述べた。ロシア中央銀行によると、この攻撃がロシアで成功した理由の1つは、同国の成人の5人に1人がモバイルバンキングを利用していることだという。

Cronは2016年初頭の時点で、ロシアの上位50の銀行を標的にしており、将来的に全世界に拡大して、米国やドイツ、フランス、シンガポール、オーストラリアなどの銀行も標的にする計画を立てていた。Group-IBによると、Cronは2016年6月、「Tiny.z」と呼ばれるトロイの木馬に月額2000ドルを支払っており、これにより世界中の銀行から盗むことが可能になっていたはずだという。

Cronのメンバーの大半は同年11月22日、計画していた国際的な窃盗を実行する前に逮捕された。最後の現役メンバーも2017年4月、サンクトペテルブルグで逮捕された。ロシア当局者は6つの地域で20人を逮捕した。それには、イバノボで逮捕された同グループのリーダー(30歳の男)も含まれる。

Group-IBがCronマルウェアを最初に発見したのは、2015年3月のことだ。そのとき、ハッカーたちは「Google Play」ストアや「Viber」の偽バージョンを作成していた。

Googleの広報担当者は、「当社はこのマルウェア群を数年前から追跡しており、今後もユーザーを守るため、その変種に対処していくつもりだ」と述べた。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

プライバシーを守って空間を変える

プライバシーを守って空間を変える

ドコモビジネス×海外発スタートアップ

共創で生まれた“使える”人流解析とは

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する