多くの無線キーボードに、入力内容が傍受されるセキュリティホールが存在することが明らかになった。

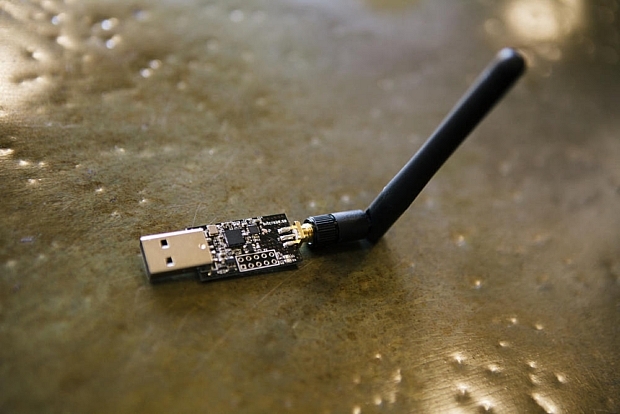

数ドルで入手できるアンテナと無線ユニットに、Pythonのコードを数行組み合わせることで、無線キーボードへの入力内容を、遠距離から受動的かつ秘密裏にすべて記録することができる。ユーザー名やパスワード、クレジットカード情報、会社のバランスシートまで、キーボードから入力しているあらゆる情報が流出する可能性がある。

セキュリティ企業Bastilleは、一般に普及している低価格の無線キーボードからの入力を遠隔から傍受できるこの問題を、「KeySniffer」と名付けた。

なぜこんなことが起こるのだろうか。多くの無線キーボードは、コンピュータとの接続に、Bluetoothのような長年にわたって安全性が検証されている無線通信の規格ではなく、あまり安全ではなく、テストも不十分な独自の無線プロトコルを使用している場合が多い。これらのキーボードは常に送信を続けているため、遠距離にある機器でも、簡単に検出して信号を受信できる。ところが、キー入力の内容が暗号化されていないため、キーボードへの入力内容はすべて読み取り可能で、さらに被害者のコンピュータに自由に入力することもできる。

この問題を発見したBastilleの研究者Marc Newlin氏は、この問題が見つかったことは「かなり深刻だ」と述べている。

研究者らは有名メーカーの12種類のキーボードのうち、8つに傍受の危険があることを突き止めたが、このリストは全体のごく一部にすぎないという。問題が発見されたキーボードのメーカーには、HPやKensington、東芝も含まれている。

問題の範囲は非常に広く、この攻撃に対する脆弱性をもつデバイスは数百万に上る可能性が高いと研究者らは述べている。

しかし最悪なのは、この問題を修正する方法がないということだ。

「多くの消費者は、自分が使っている無線キーボードがリスクになるとは考えておらず、このリスクをあまり意識することもないだろう」とNewlin氏は言う。

「多くのベンダーは、われわれの情報開示に反応を示さなかった。多くのベンダーはメッセージの受領確認を返送していない、あるいは問い合わせにまったく応答しなかった」(Newlin氏)

無線キーボードがすべて同じように作られているわけではなく、傍受の危険がないものもあるが、研究者らによれば、この問題を簡単に回避する方法が1つある。それは有線キーボードを手に入れることだ。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

プライバシーを守って空間を変える

プライバシーを守って空間を変える

ドコモビジネス×海外発スタートアップ

共創で生まれた“使える”人流解析とは

ひとごとではない生成AIの衝撃

ひとごとではない生成AIの衝撃

Copilot + PCならではのAI機能にくわえ

HP独自のAI機能がPCに変革をもたらす

心と体をたった1分で見える化

心と体をたった1分で見える化

働くあなたの心身コンディションを見守る

最新スマートウオッチが整える日常へ

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する