UPDATE 「Android」のセキュリティホールが、雨後の筍のように次々と見つかっている。最も新しい「Certifi-gate」では、mobile Remote Support Tool(mRST)アプリとシステムレベルのプラグインとの間の認証方法に存在する深刻な脆弱性を標的にしている。

セキュリティ企業のCheck Pointは、ラスベガスで開催された「Black Hat USA 2015」で、この一連のセキュリティホールを明らかにした。同社によると、LG、サムスン、HTC、ZTEなど主要メーカー製のデバイスに影響を及ぼすという。さらに厄介なのは、膨大な数のスマートフォンやタブレットが攻撃を受けやすいというだけでなく、Certifi-gateベースの攻撃はAndroidデバイスを完全に乗っ取ってしまうおそれもあるという点だ。

このセキュリティホールの仕組みは、mRSTアプリのセキュリティ証明書を利用して特権的なアクセス権を手に入れるというものだ。これらのリモートサポートアプリケーションは、プリインストールされていることが多く、Androidデバイスのルートレベルのアクセス権を持っている場合が多い。

当然ながらmRSTは、デバイスから可能な限り多くのデータを、リモートで制御しているサポート担当者に提供しなければならない。そのための唯一の方法は、mRSTシステムにユーザーレベルのパーミッションを与えることだ。

つまり、これらのCertifi-gate脆弱性を利用するマルウェアは、デバイスへの無制限に近いアクセス権を手にすることになる。それによって、個人データを盗み出したり、デバイスの位置を追跡したり、マイクを有効にして会話を録音したりできるようになってしまうのだ。

なおも悪いことに、Androidでは、特権的パーミッションを付与している証明書を無効にする方法がない。これらの証明書へのアクセスを悪用する方法は多岐にわたる。攻撃に成功すれば、侵入者はあらゆるシステム権限を使って、本来のリモートサポートアプリになり済ますことができる。

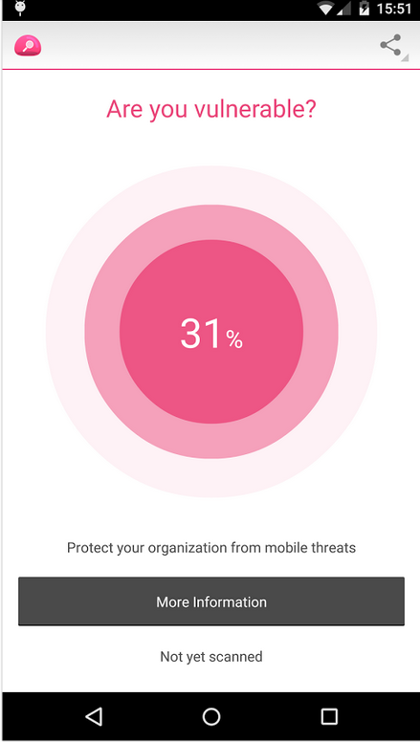

CheckPointは、「TeamViewer」「Rsupport」「CommuniTake Remote Care」がCertifi-gateベースの攻撃に脆弱であることを突き止めている。同社は、自分の端末のmRSTがCertifi-gateベースの攻撃に脆弱かを調べられるスキャナアプリを公開し、Google Playからダウンロードできるようにしている。

脆弱であることが分かっても、ユーザー自身にできる対策はあまりない。Check Pointは次のように述べている。「脆弱性のあるアプリを完全に無効にすることはできないため、問題はさらに深刻化する。修正されたバージョンがリリースされても、攻撃者は旧バージョンを利用してデバイスを乗っ取るおそれがある」

Check PointはGoogleや、脆弱性の影響を受けるOEMメーカー、独立系ソフトウェアベンダーに、攻撃に関する技術的な情報を既に詳細に提供している。脆弱なセキュリティ証明書の本質的な問題が直るまで、Certifi-gateベースの攻撃は脅威であり続ける。幸い、今のところ、Certifi-gateベースの攻撃を利用するマルウェアは存在しない。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

「チャンスは蓄積できない」

「チャンスは蓄積できない」

先端分野に挑み続けるセックが語る

チャレンジする企業風土と人材のつくり方

日本版『スターリンク』の夢は実現するか

日本版『スターリンク』の夢は実現するか

日本のインターステラテクノロジズが挑む

「世界初」の衛星通信ビジネス

川崎重工が目指す共創の在り方

川崎重工が目指す共創の在り方

「1→10」の事業化を支援する

イノベーション共創拠点の取り組みとは

進化し続ける挑戦

進化し続ける挑戦

NTT Comのオープンイノベーション

「ExTorch」5年間の軌跡

議事録作成もデジタル変革!

議事録作成もデジタル変革!

地味ながら負荷の高い議事録作成作業に衝撃

使って納得「自動議事録作成マシン」の実力

無限に広がる可能性

無限に広がる可能性

すべての業務を革新する

NPUを搭載したレノボAIパソコンの実力

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

メルカリが「2四半期連続のMAU減少」を恐れない理由--日本事業責任者が語る【インタビュー】

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

なぜPayPayは他のスマホ決済を圧倒できたのか--「やり方はADSLの時と同じ」とは

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

AIが通訳するから英語学習は今後「オワコン」?--スピークバディCEOの見方は

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

パラマウントベッド、100人の若手が浮き彫りにした課題からCVCが誕生

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

野村不動産グループが浜松町に本社を「移転する前」に実施した「トライアルオフィス」とは

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「ChatGPT Search」の衝撃--Chromeの検索窓がデフォルトで「ChatGPT」に

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

「S.RIDE」が目指す「タクシーが捕まる世界」--タクシー配車のエスライド、ビジネス向け好調

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

物流の現場でデータドリブンな文化を創る--「2024年問題」に向け、大和物流が挑む効率化とは

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

「ビットコイン」に資産性はあるのか--積立サービスを始めたメルカリ、担当CEOに聞いた

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

培養肉の課題は多大なコスト--うなぎ開発のForsea Foodsに聞く商品化までの道のり

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

過去の歴史から学ぶ持続可能な事業とは--陽と人と日本郵政グループ、農業と物流の課題解決へ

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

通信品質対策にHAPS、銀行にdポイント--6月就任のNTTドコモ新社長、前田氏に聞く

「代理店でもコンサルでもない」I&COが企業の課題を解決する

「代理店でもコンサルでもない」I&COが企業の課題を解決する