――現在までにどのような研究を行い、成果が生まれているのでしょうか。

今回の研究では、ハニーポットと呼ぶ観測機器によってIoT機器を狙った脅威を観測する研究と、実際にDoS攻撃、不正遠隔操作プログラム、ランサムウェアといった脅威を実験施設のなかに引き込んでIoT機器で稼働させた結果、どのようなリスクが生まれるのかという研究を主に行っています。どうすれば一般家庭のIoT機器をこうしたサイバー攻撃から守れるかということが最終的な研究のゴールです。

ハニーポットによる観測については、2017年7〜9月までの攻撃数は1日あたり2〜3万IPを記録しました。国別で調査すると、7月には少なかったメキシコからの攻撃が8月と9月に急増しており、7月には観測されていなかったルータ製品を経由した攻撃を観測しています。このことから、メキシコのとあるルータ製品が大量にサイバー脅威に感染した可能性があります。また国内については、特定のプロバイダを経由した攻撃アクセスが8月から急増したというデータも観測されています。これは攻撃の絶対数がまだ少ないため経過観察中です。

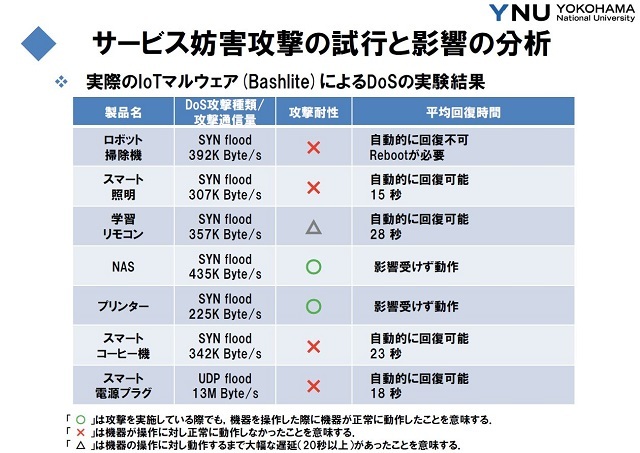

一方、IoT機器でさまざまな脅威を稼働させた実験では、多くの結果が生まれています。たとえば、BashliteというマルウェアによるDoS攻撃を実験した結果、ロボット掃除機、スマート照明、学習リモコン、スマート電源プラグなどは正常に動かず再起動が必要になるなどの影響を受けましたが、NASやプリンタなどは影響を受けませんでした。また、マルウェアによる不正操作についても、機器によって影響の有無が見られたほか、ランサムウェアによる身代金要求については、デジタルテレビの動画視聴サービスアプリなども使用不可能になるなど影響が確認できています。

――中間報告まで研究を進めてきて、この結果にどのようなことを感じましたか。

改めて感じるのは、ルータが果たす役割は非常に大きく、ルータのセキュリティが脆弱だった場合のリスクが大きいということです。一番簡単な防御策は、ルータにデフォルトで設定されているIDやパスワードを変更するということですね。ルータにはインターネットにアクセスするためのIDのほかに、ルータそのものの設定画面にアクセスするためのIPアドレスが設定されているのですが、実はそこに強固なロックを掛けていないケースが非常に多い。すると外部からも簡単にアクセスできてしまうのです。脆弱性が確認できたルータのメーカーなどには随時指摘をしているので、徐々に改善されてきてはいますが、各ユーザーも設定を確認すべきでしょう。

――と考えると、同じネットワークの中に不特定多数の人が集まる公衆無線LANの脆弱性がよくわかります。

そうですね。特に、パスワードの掛かっていないフリーWi-Fiなどは非常にリスクが高いと思います。そのため海外では公衆無線LANを使う際には必ずVPN接続を使用するなどの対策をしているようです。そうした対策をしないと、Wi-Fiネットワークの中でウイルスに感染したり、マルウェアなどを送り込まれたりするといった脅威に晒されることになるでしょう。加えて、公衆無線LANを巡ってはアクセスポイントをなりすまして攻撃者のネットワークに誘い込むような種類のサイバー攻撃もあるので、接続する際には充分に注意する必要があるでしょう。

――今後の研究の方向性について教えてください。

今後は単なる観測・実験から一歩踏み込んだ検証や考察にトライし、セキュリティ脅威の対策指針にまとめていくことも進めたいと考えています。今回の研究は2017年12月末でひとつの区切りを迎えますが、世の中から寄せられる関心などを踏まえて、2018年度以降も研究を継続していきたいですね。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

CES2024で示した未来

CES2024で示した未来

ものづくりの革新と社会課題の解決

ニコンが描く「人と機械が共創する社会」

ビジネスの推進には必須!

ビジネスの推進には必須!

ZDNET×マイクロソフトが贈る特別企画

今、必要な戦略的セキュリティとガバナンス

誰でも、かんたん3D空間作成

誰でも、かんたん3D空間作成

企業や自治体、教育機関で再び注目を集める

身近なメタバース活用を実現する

脱炭素のために”家”ができること

脱炭素のために”家”ができること

パナソニックのV2H蓄電システムで創る

エコなのに快適な未来の住宅環境