Microsoftは、攻撃者が任意のサイトからログイントークンを入手することができるアカウント認証の重大なセキュリティホールを、報告からわずか48時間で修正した。

英国のセキュリティ研究者Jack Whitton氏によれば、この脆弱性は、フィッシング用に作られたウェブサイトでログイントークンを収集することができるというものだ。このトークンは、後日ユーザーのアカウントやデータを乗っ取るのに使用できる。

Whitton氏は米国時間4月4日のブログ記事で、認証の際にPOSTされる値を操作し、Microsoft製品のユーザーへのなりすまし攻撃を行うことが可能だったと述べている。

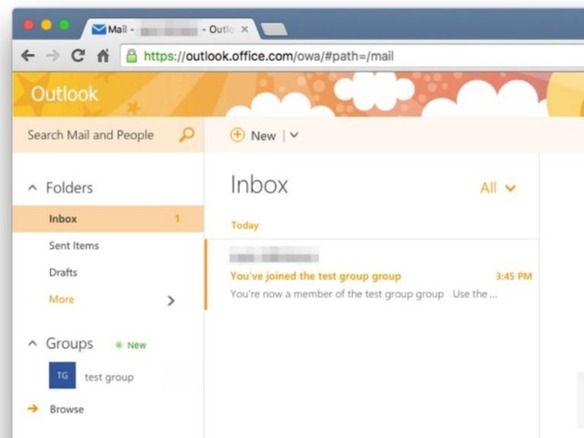

Microsoftは「Outlook」から「Azure」まで、さまざまなオンラインサービスを提供している。ユーザーがこれらのサービスにアクセスする際には、認証情報を入力する必要があり、「wreply」の値で指定されたドメインのアドレスに対して、ユーザーのログイントークンがPOSTされる。このトークンは、ログイン手続きで使用される。

各サービスは異なるドメインを使用しているため、認証にクッキーは使われていない。このため、認証に必要とされるのはトークンだけであり、この値が攻撃者のサーバにわたってしまえば、そのトークンを使用して被害者になりすましてログインすることができる。

Whitton氏は、URLエンコーディングされたURLを修正することで、エラーを防止するためのフィルタをバイパスできることを発見した。

このバグを利用すると、攻撃者は任意のURLを指定して認証トークンをPOSTさせることができるようになる。これを利用して、フィッシング攻撃などによって認証トークンを手に入れることができれば、攻撃者はユーザーアカウントへの完全なアクセスを得ることができる。

このトークンは、対象とするサービスでしか利用できないが、Whitton氏によれば、非表示のiframeを複数作成して、複数のサービスに対してログインURLを送信すれば、複数のトークンを入手することができるという。

同氏はこの問題を、日曜日である3月24日に報告した。Microsoftのセキュリティチームはその日のうちにセキュリティホールの存在を認め、26日火曜日には問題を修正したという。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。

CNET Japanの記事を毎朝メールでまとめ読み(無料)

CES2024で示した未来

CES2024で示した未来

ものづくりの革新と社会課題の解決

ニコンが描く「人と機械が共創する社会」

脱炭素のために”家”ができること

脱炭素のために”家”ができること

パナソニックのV2H蓄電システムで創る

エコなのに快適な未来の住宅環境

データ統合のススメ

データ統合のススメ

OMO戦略や小売DXの実現へ

顧客満足度を高めるデータ活用5つの打ち手

誰でも、かんたん3D空間作成

誰でも、かんたん3D空間作成

企業や自治体、教育機関で再び注目を集める

身近なメタバース活用を実現する